要闻速览

1、国家密码管理局废止、宣布失效部分行政规范性文件

2、《人工智能安全标准体系 (V1.0)》公开征求意见

3、“黑吃黑”!黑客利用虚假构建器感染18459台"脚本小子"植入后门

4、突发!DeepSeek遭大规模恶意攻击

5、过年红包可别随便抢!这些“春节福利”都是诈骗陷阱

6、美国国家保险公司遭黑客攻击,超27万行敏感数据泄露

一周政策要闻

国家密码管理局废止、宣布失效部分行政规范性文件

近日,国家密码管理局发布《国家密码管理局关于废止、宣布失效部分行政规范性文件的决定(国家密码管理局公告第51号)》。

文件指出,为了深入贯彻落实《中华人民共和国密码法》和《商用密码管理条例》,增强密码法律制度的统一性和权威性,国家密码管理局对现行有效的行政规范性文件进行了集中清理,决定:

一、废止4件行政规范性文件

1.国家密码管理委员会办公室公告第一号

2.关于印发《含有密码技术的信息产品政府采购规定》的通知(国密局联〔2008〕1号)

3.国家密码管理局关于调整“国家密码管理局行政审批事项公开目录”的通知(国密局字〔2017〕344号)

4.商用密码产品生产管理规定(国家密码管理局公告第5号公布,国家密码管理局公告第32号修正)

二、宣布失效4件行政规范性文件

1.国家密码管理局公告第26号

2.国家密码管理局关于做好商用密码产品生产单位审批等4项行政许可取消后相关管理政策衔接工作的通知(国密局字〔2017〕336号)

3.国家密码管理局关于进一步加强商用密码产品管理工作的通知(国密局字〔2018〕419号)

4.国家密码管理局市场监管总局关于调整商用密码产品管理方式的公告(国家密码管理局、国家市场监督管理总局公告第39号)。

信息来源:国家密码管理局 https://www.oscca.gov.cn/sca/xwdt/2025-01/24/content_1061238.shtml

《人工智能安全标准体系 (V1.0)》公开征求意见

为积极响应《全球人工智能治理倡议》,支撑落实《人工智能安全治理框架》,充分发挥标准对人工智能技术应用和产业发展的规范引领作用,持续完善人工智能安全标准体系建设,全国网络安全标准化技术委员会秘书处组织编制了《人工智能安全标准体系(V1.0)》(征求意见稿)。

现就《人工智能安全标准体系(V1.0)》(征求意见稿)及《编制说明》面向社会公开征求意见。如有意见或建议,请于2025年2月21日前反馈至秘书处。

联系人:王秉政;010-64102746;wangbz@cesi.cn。

消息来源:全国网络安全标准化技术委员会 https://www.secrss.com/articles/75157

业内新闻速览

“黑吃黑”!黑客利用虚假构建器感染18459台"脚本小子"植入后门

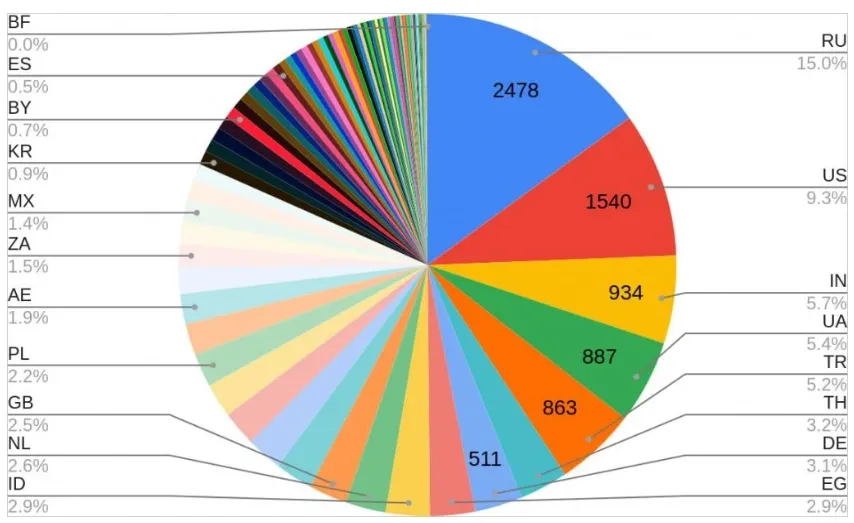

近日,一名威胁行为者利用一个伪造的恶意软件构建器对低技能黑客(俗称"脚本小子")进行了感染,秘密植入了后门程序以窃取数据和控制计算机。据CloudSEK安全研究人员报告,这种恶意软件全球范围内已经感染了18459台设备。

研究人员近期发现,一个特洛伊化的XWorm远控工具构建器正通过GitHub存储库、文件托管平台、Telegram频道、YouTube视频和网站等多个渠道传播。这些渠道宣称该构建器可让其他威胁行为者免费使用该恶意软件。然而,它并非真正的XWorm远控工具构建器,而是在目标设备上植入了恶意软件。一旦机器被感染,XWorm恶意软件会检查Windows注册表,查看是否运行在虚拟化环境中,如果是则停止执行。如果主机符合感染条件,恶意软件会执行必要的注册表修改以确保在系统重启后持续存在。每台感染的系统都会使用硬编码的Telegram机器人ID和令牌向Telegram命令与控制(C2)服务器注册。恶意软件还会自动窃取Discord令牌、系统信息和位置数据(来自IP地址),并将其渗透到C2服务器。

研究人员发现,恶意软件操作员从约 11%的感染设备中渗透了数据,主要是截取了这些设备的屏幕截图,并窃取了浏览器存储的数据如密码、 Cookie 等。

消息来源:ZAKERhttps://app.myzaker.com/news/article.php?v=1.0&pk=6795b4098e9f095506456474

突发!DeepSeek遭大规模恶意攻击

1月28日,DeepSeek官网的服务状态页面显示:近期DeepSeek线上服务受到大规模恶意攻击,为持续提供服务,暂时限制了+86手机号以外的注册方式,已注册用户可以正常登录,感谢理解和支持。

据了解,DeepSeek是一家中国AI初创公司,作为一款旨在与OpenAI的ChatGPT等知名产品竞争的AI助手,迅速崭露头角。该平台因其直观的功能和用户友好的设计而备受赞誉,吸引了全球数百万用户的关注。

短短几天内,它便超越ChatGPT,登顶美国苹果App Store免费应用排行榜。这种迅速蹿红使DeepSeek成为焦点,也使其成为网络犯罪分子的诱人目标。

消息来源:安全内参 https://www.secrss.com/articles/75196

过年红包可别随便抢!这些“春节福利”都是诈骗陷阱

春节期间,各种抢红包福利在各个App层出不穷。然而,一些不法分子也会趁机而动,利用人们放松警惕的心理进行诈骗活动,骗取钱财。一个叫“五行红包”的App谎称与国家合作发放“红包”补贴,贩卖“金木水火土”五种红包,声称集齐五行红包就能提现巨额现金。而在用户进行所谓的“提现”操作过程中,App会以保障交易安全为由,要求用户提交个人敏感信息和银行卡详情,从而窃取用户隐私。

“云新春”App通过多种手段叠加,设计复合型诈骗陷阱。先是以春晚现场可领取“现金红包、扶贫补助”等为诱饵,诱导用户支付费用购买所谓的“春晚门票”。然后引导用户进入假冒的铁路、民航“出行保障”界面,继续诱骗用户购买“人身保险”填写详细个人信息,而这些信息很有可能会被用于后续诈骗。这个政策信息页面还谎称“国家发放特困扶贫金”,要求用户支付“紧急办理费用”。反诈专家提醒用户,不要轻信某些手机软件声称的“高额回报”或“福利补贴”,务必通过正规渠道下载App,并仔细核实其真实性和合法性。遇到疑似涉诈App,应立即退出并卸载,并通过反诈公众服务平台举报。

消息来源:央视新闻https://news.cctv.com/2025/01/26/ARTIsukJzr7rjgKUgVCwTNPE250126.shtml

美国国家保险公司遭黑客攻击,超27万行敏感数据泄露

近日,SafetyDetectives网络安全团队在Breach Forums网络犯罪论坛上发现,一名黑客分享了一个包含279332行敏感数据的数据库链接,据称属于美国国家保险公司(ANICO)。这些数据似乎源自2023年MOVEit漏洞攻击事件,包括客户和部分员工信息。

美国国家保险公司总部位于德克萨斯州加尔维斯顿,拥有超过4600名员工,年收入超过11亿美元,泄露的CSV文件数据仍可在论坛下载,包括客户数据和员工数据。研究表明,此次数据泄露与2023年MOVEit文件传输软件漏洞攻击事件存在密切关联。ANICO已证实受到利用该漏洞的网络攻击影响,黑客组织Cl0p勒索软件团伙曾公开将其列为受害者之一。MOVEit漏洞允许攻击者远程执行任意代码,控制服务器并窃取敏感数据。一旦数据泄露,黑客可利用个人信息实施身份盗窃、网络钓鱼等网络犯罪。

为防范风险,安全专家建议用户立即更改所有相关账户密码并启用双因素认证,密切监控银行账户及信用记录异常,谨防网络钓鱼诈骗。

消息来源:安全牛https://mp.weixin.qq.com/s/bK_mBsY8xvfUmcoFZsl8DQ

来源:本安全周报所推送内容由网络收集整理而来,仅用于分享,并不意味着赞同其观点或证实其内容的真实性,部分内容推送时未能与原作者取得联系,若涉及版权问题,烦请原作者联系我们,我们会尽快删除处理,谢谢!