要闻速览

1、16项网络安全国家标准获批发布

2、财政部、国家网信办联合印发《会计师事务所数据安全管理暂行办法》

3、全球首例:英国立法禁止弱密码

4、TunnelVision 漏洞曝光,几乎可监听所有VPN

5、Tinyproxy 曝出严重漏洞,全球52000 台主机受影响

6、戴尔泄露4900万用户购物数据:疑涉及大量中国用户

一周政策要闻

16项网络安全国家标准获批发布

根据2024年4月25日国家市场监督管理总局、国家标准化管理委员会发布的中华人民共和国国家标准公告(2024年第6号),全国网络安全标准化技术委员会归口的16项国家标准正式发布,并将于2024年11月1日正式实施。具体清单如下:

信息来源:全国网络安全标准化技术委员会https://mp.weixin.qq.com/s/aBnH5AgYfgR1acPRJi98gA

财政部、国家网信办联合印发《会计师事务所数据安全管理暂行办法》

为加强会计师事务所数据安全管理,规范会计师事务所数据处理活动,财政部、国家网信办近日联合印发《会计师事务所数据安全管理暂行办法》,自2024年10月1日起施行。

该办法旨在加强会计师事务所在数据处理方面的安全管理,规范其活动,保障信息安全。主要内容包括:数据管理、网络管理、监督检查等方面,特别强调审计工作底稿需存放境内,并禁止直接向境外机构提供境内项目资料。适用于境内依法设立的会计师事务所,特别关注上市公司和关键信息基础设施运营者的审计服务。

信息来源:中华人民共和国国家互联网信息办公室https://www.cac.gov.cn/2024-05/10/c_1717011564369521.htm

业内新闻速览

全球首例:英国立法禁止弱密码

《2022 年产品安全和电信基础设施法案》(PSTI 法案)于当地时间 4 月 29 日正式在英国生效,在全球范围内率先明确物联网设备不得使用默认弱密码。

该法案的落地最早可以追溯到 2016 年 10 月 21 日发生的网络攻击事件,当时很多用户连续三次无法访问 Twitter、CNN 和 Netflix 等热门网站。这次攻击并不复杂,攻击者使用利用无线摄像头到 WiFi 路由器等联网消费设备组成的 Mirai 僵尸网络,向域名服务提供商 Dyn 发起分布式拒绝服务攻击。PSTI 法案明确物联网设备默认不得使用“admin”或者“12345”等默认密码,而且制造商还需要发布联系方式,以便用户可以报告错误。不符合规定的产品可能面临被召回,相关公司可能面临最高 1000 万英镑或其全球收入 4% 的罚款,以较高者为准。

消息来源:IT之家 https://baijiahao.baidu.com/s?id=1797742234536062258&wfr=spider&for=pc

TunnelVision 漏洞曝光,几乎可监听所有VPN

近日,安全企业Leviathan Security Group披露了一个名为TunnelVision的安全漏洞,该漏洞被追踪为CVE-2024-3661,它几乎可监听所有VPN。

据悉,该漏洞是一种可绕过VPN封装的新型网络技术,借由操作系统所内置的、用来自动分配IP地址的动态主机配置协议(DHCP),就可迫使目标用户的流量离开VPN信道,进而让黑客可窥探其流量。

如果用户连接的对象是个HTTP网站,那么传输内容将会被一览无遗,若是访问加密的HTTPS网站,黑客就只能查看用户所连接的对象。该漏洞对Windows、Linux、macOS和iOS等多个操作系统都有影响。

对此,Leviathan 建议 VPN 用户采取以下缓解措施:

-

在 Linux 上使用网络命名空间,将网络接口和路由表与系统其他部分隔离,防止恶意 DHCP 配置影响 VPN 流量。

-

配置 VPN 客户端,拒绝所有不使用 VPN 接口的入站和出站流量。例外情况应仅限于必要的 DHCP 和 VPN 服务器通信。

-

配置系统在连接 VPN 时忽略 DHCP 选项 121。这可以防止应用恶意路由选择指令,但在某些配置下可能会中断网络连接。

-

通过个人热点或虚拟机(VM)内进行连接。这样可以将 DHCP 交互与主机系统的主网络接口隔离,降低恶意 DHCP 配置的风险。

-

避免连接到不受信任的网络,尤其是在处理敏感数据时,因为这些网络是此类攻击的主要环境。

消息来源:FREEBUF https://www.freebuf.com/news/400347.html

Tinyproxy 曝出严重漏洞,全球52000 台主机受影响

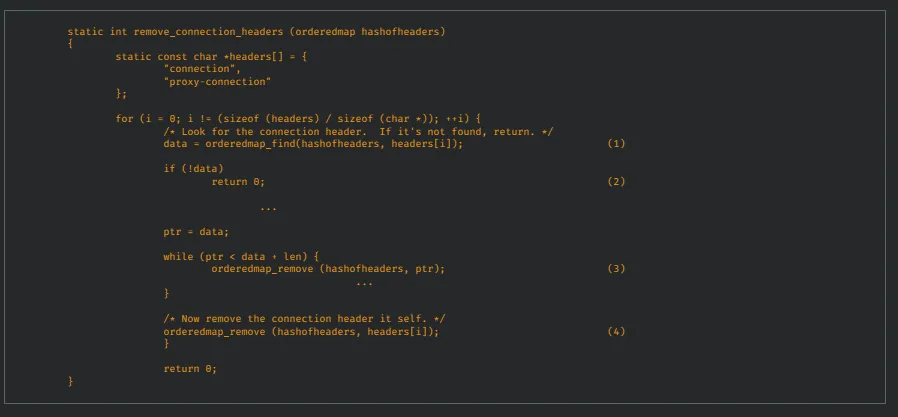

近日,Tinyproxy发现一个被追踪为 CVE-2023-49606的安全漏洞,未经身份验证的威胁行为者可以发送特制的 HTTP 连接标头来触发该漏洞,从而引发内存破坏,导致远程代码执行。

根据攻击面管理公司 Censys 分享的数据,截至 2024 年 5 月 3 日,在 90,310 台向公共互联网暴露 Tinyproxy 服务的主机中,有 52,000 台(约占 57%)运行着有漏洞的 Tinyproxy 版本。大部分可公开访问的主机位于美国(32,846 台)、韩国(18,358 台)、中国(7,808 台)、法国(5,208 台)和德国(3,680 台)。

专家建议用户从 git 拉取最新的 master 分支,或者手动将上述提交作为版本 1.11.1 的补丁应用,直到 Tinyproxy 1.11.2 可用。还建议不要将 Tinyproxy 服务暴露在公共互联网上。

消息来源:安全客 https://www.anquanke.com/post/id/296259

戴尔泄露4900万用户购物数据:疑涉及大量中国用户

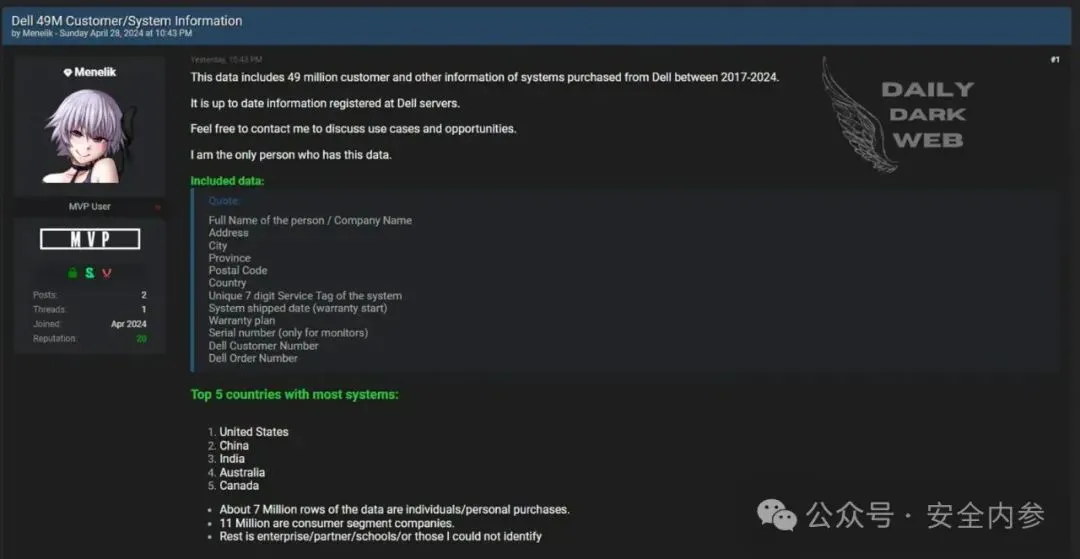

安全内参报道,戴尔公司近日遭遇数据泄露事件,威胁行为者声称已窃取约4900万名客户的信息。戴尔向客户发出警告,表示黑客入侵了包含客户购买信息的门户网站。

被窃取的信息包括客户的姓名、地址、购买的戴尔产品及其订单详情,但不包括财务、支付信息、电子邮件地址或电话号码。戴尔强调,考虑到信息类型,客户面临的风险不大,并表示他们正在与执法部门和第三方取证公司合作调查此事件。

据外媒报道,一位名为Menelik的威胁行为者曾试图在Breach Forums黑客论坛上出售所窃取的戴尔客户数据。虽然目前尚无法确认这些数据是否就是戴尔公司所披露的,但两者之间存在着高度的相似性。值得警惕的是,Breach Forum上的数据售卖帖子已经被删除,这可能意味着已经有人购买了这份数据库。

戴尔公司强烈建议客户保持警惕,如果收到任何声称来自戴尔的实体邮件或电子邮件,要求安装软件、更改密码或执行其他可能存在风险的操作,请务必进行核实和确认。

消息来源:安全内参 https://www.secrss.com/articles/65996

来源:本安全周报所推送内容由网络收集整理而来,仅用于分享,并不意味着赞同其观点或证实其内容的真实性,部分内容推送时未能与原作者取得联系,若涉及版权问题,烦请原作者联系我们,我们会尽快删除处理,谢谢!