从协议角度看企业攻防、USB Auto Hacking与SRC“混子”养成指南 |

| 来源:聚铭网络 发布时间:2017-12-03 浏览次数: |

信息来源:FreeBuf

2017 年 12 月 2 日, WiFi 万能钥匙 SRC 安全沙龙成都站在成都银泰 in99 UME 影院巨幕厅成功举办。蓉城今天气温适宜,天气预报说的小雨也没有下起来,相当巴适~本次活动召集了来自成都、重庆、西安、北京、上海的数百名安全专家到场,好不热闹。今天的主题除了四个精彩纷呈的议题分享外,还有场间抽奖和神秘终场活动(惯例文末彩蛋见)。好了,下面就马上进入正题,一睹大牛们的风采,走起! 全部演讲PPT下载地址参见文末 SRC“混子”养成指南主办方致辞后,今天的第一个议题是由四叶草安全服务部、雁行安全团队的残废小哥带来的“SRC 混子是如何炼成的”。当然,如果你们以为议题内容是教你怎么“混”,那可就大错特错了。在笔者看来,残废小哥还是非常细致地介绍了挖洞工作所需的知识体系、准备工作、案例分析以及最重要的思路拓展。 据残废介绍,他曾请教过多位在各大 SRC 风生水起的前辈,到底怎样才能成为“漏洞之王”?几位大牛的回复总结下来就是熟悉业务、细致到位、系统挖掘和出其不意。

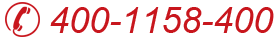

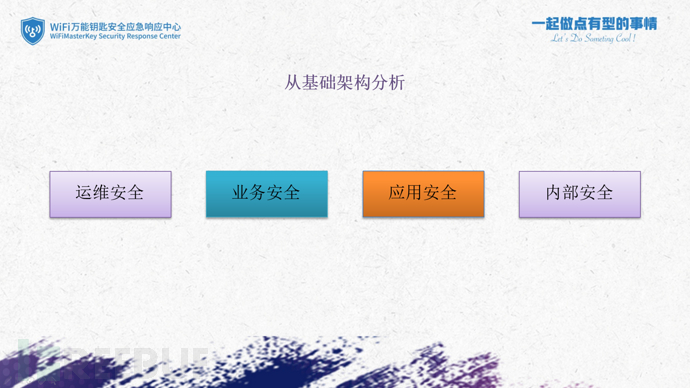

至于出其不意,就比较耐人寻味了,最初残废小哥还觉得这大牛的回答是不是有点儿敷衍?仔细思考之后,方觉其中自有深意。说到底,有一定经验的白帽子,在纯技术上不会相差太多,而此时决定你能不能挖到洞的,更多看的是思路上的东西。多看、多找、多进行发散性思维,都直接影响你挖洞的数量和质量。 残废小哥称,挖洞千万别只盯着核心资产,往往边缘资产更容易出问题。眼光放大,你的可选范围就比别人大了很多。很多新人往往会面临这样的问题,“挖洞我也会,可就是无从下手”。残废小哥列举了四个大的方向,基本涵盖了企业安全的每条必经之路。

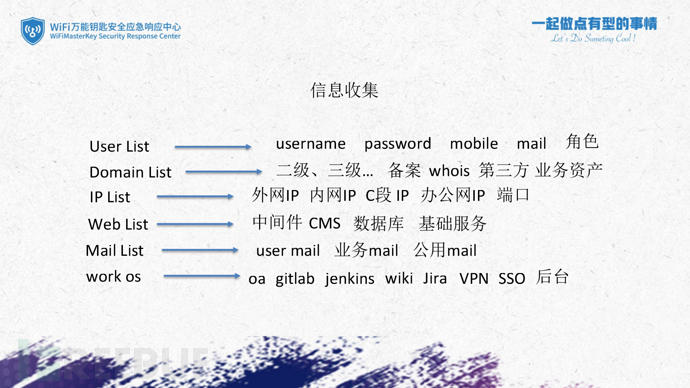

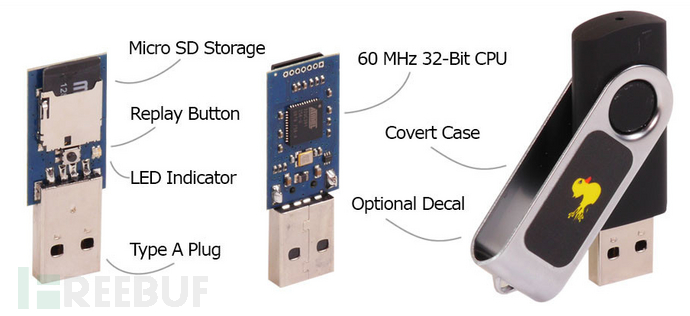

至于四大板块的细致讲解,限于篇幅在此就不详细展开了,大家可以去文末自行下载 PPT 进行参阅。 最后,残废小哥再次强调了挖洞准备工作的重要性,所谓工欲善其事必先利其器,完备的信息收集和深入了解目标业务,往往可以做到事半功倍。 残废(从笔名就能看出一点端倪)的演讲全程保持诙谐搞笑的风格,讲完99%的内容,又以“三分靠命运(努力?),七分天注定”作结,再次引起全场笑声…… 此外,FreeBuf 也收录了很多国内外高手的挖洞经验,有兴趣的小伙伴们可自行前往参阅,其中不乏脑洞大开然后挖洞成功的案例,希望对大家有所启发。 USB Auto Hacking上古时代,Windows 为了加强用户体验,搞出了 autorun.inf 这么个东西(针对 CD/DVD 等实现自动播放)。对于 USB 设备来说,其根目录下的 autorun 文件就负责自动播放功能。后来,Vista 和 Windows 2008 分别屏蔽了该功能,autorun 时代早已离我们远去了。BadUSB 是什么东东?如今还有什么方法可以实现 USB Auto Hacking 呢?且听 WiFi 万能钥匙信息安全部经理 Tiger 老师为我们一一道来。 所谓 BadUSB 是近年来计算机安全领域的持续升温的话题之一,该漏洞由 Karsten Nohl 和 Jakob Lell 共同发现,早在 2014 年的 BlackHat 安全大会上就已经公布了。BadUSB 攻击属于 HID 攻击(Human Interface Device,是计算机直接与人交互的设备,例如键盘、鼠标等)的一种,通过将普通 U 盘通过改写固件模拟成一个虚拟键盘,并模拟键盘输入攻击指令达成入侵目的。BadUSB 最可怕的一点是恶意代码存在于 U 盘的固件中,由于 PC 上的杀毒软件无法访问到 U 盘存放固件的区域,因此也就意味着杀毒软件和 U 盘格式化都无法应对 BadUSB 进行攻击。 Tiger 为我们分享了一个老外故意丢 U 盘进行钓鱼攻击的实验,这位仁兄总共丢了 297 个 U 盘,并发现总共有接近一半的人在捡到 U 盘后都会把它们插入自己的电脑!虽然这个比例不算低了,但通过丢 U 盘来实现攻击,未免成本太高了点。 他还为我们介绍了几类主流的 BadUSB,其中的佼佼者非 Teensy 和橡皮鸭(USB Rubber Ducky)莫属。 Teensy 攻击者在定制攻击设备时,会向 USB 设备中植入一个攻击芯片,此攻击芯片是一个非常小而且功能完整的单片机开发系统,它的名字叫 Teensy。通过 Teensy 你可以模拟出一个键盘和鼠标,当你插入这个定制的 USB 设备时,电脑会识别为一个键盘,利用设备中的微处理器与存储空间和编程进去的攻击代码,就可以向主机发送控制命令,从而完全控制主机,无论自动播放是否开启,都可以成功。 橡皮鸭 USB Rubber Ducky 是最早的按键注入工具,通过嵌入式开发板实现,后来发展成为一个完全成熟的商业化按键注入攻击平台。它的原理同样是将 USB 设备模拟成为键盘,让电脑识别成为键盘,然后进行脚本模拟按键进行攻击。 除此之外,Tiger 还为我们介绍了几种较为先进的 HID 攻击利用方式和丧心病狂的 USB 毁灭者,后者只要接入 PC、手机、游戏机等设备,不超过 1 秒钟,你的设备就完蛋了。不是系统被黑,而是物理上完蛋,240 V 的电压可以直接烧毁设备的电子元件。 这些神奇的小玩意儿大多都可以在国外黑客交易论坛或者某宝上面买到。当然,研究虽好,可不要贪玩哦~ 从协议角度出发看企业攻防前两个精彩的议题为我们带来了不少具体的姿势和干货,下面来自斗象科技 TCC(Tophant Competence Center)的研究员 Cody 要讲的则是更多关于安全建设理念层面的内容。

企业在面对当前愈发严峻的安全挑战时,碰到的问题会越来越多。TCC 针对这些问题与思考,提出了一些解决的路径。Cody 提到,在企业安全监控和安全运营的建设中,协议数据是基础。针对大规模的协议数据,需要依靠多种手段进行多维度的分析。而通过构建行为链条和场景化,弥补单一行为特征或异常检测的不确定性,则是提升企业安全攻防效率的重中之重。 以上企业安全监控以及运维的建设,大概分为三个部分,分别为数据收集、异常与攻击检测以及行为与事件分析。 众所周知,企业内网环境中,数据是基础。不掌握大量流量数据,空谈更深层的检测没有意义。目前量大主流数据收集方式分为全流量包捕获和全流量会话数据。所有的攻击行为都蕴藏在流量之中,收集详尽的流量数据就是为将来的检测与分析进行充分准备。

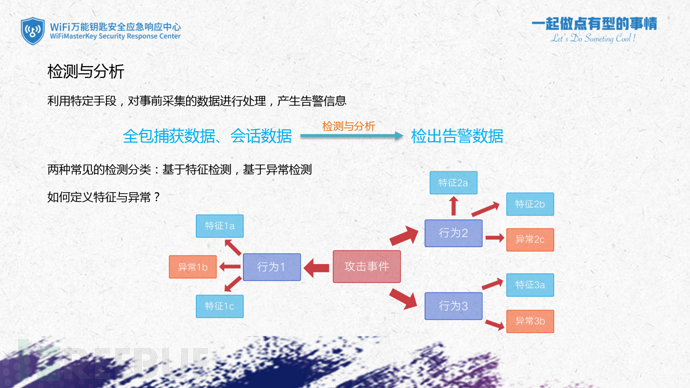

接下来要做的就是对数据进行检测与分析。除了传统的 IDS 与 IPS 以外,最常见的两种检测分类分别为基于特征检测和基于异常检测。首先,我们要搞清楚何为“特征”和“异常”。如上图所示,将攻击事件每个阶段的行为根据其特征或异常点进行分类,以钓鱼邮件为例,某企业员工打开邮件下载附件并执行,恶意程序自动连接远端 IP 地址或某域名,自动下载DLL文件并覆盖原文件,此时你的电脑就沦为一台 DDOS “肉鸡”了。这一整个攻击场景,其实可以细分为许多不同的行为,而其中有许多特征是值得我们去留意的。至于如何精确地去定义行为特征,Cody 引入了信标的概念。

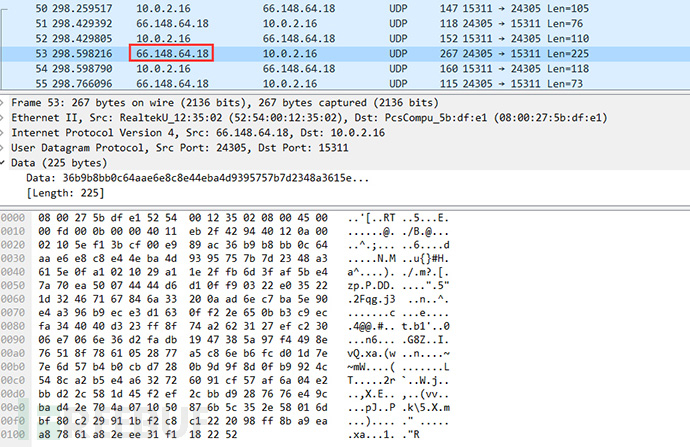

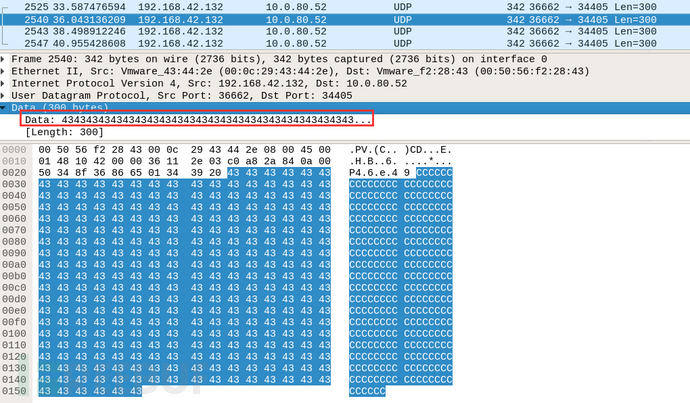

如下图所示,连接到一个已知的恶意 IP 地址,这也是一个信标。当我们把信标定义为特征后,将其部署到网络环境中。如果遭遇攻击,系统会对其进行检测并捕获信标,即时将其检测为异常行为或事件,此时我们便可将异常行为及事件组合梳理,形成攻击链条,这就是所谓的场景化。 已知的恶意软件 MD 5 信息、nmap 探测到的系统版本等,都可以用作信标。 信标具体化为特征之后,如何用不同的检测手段部署到网络中呢?Cody 主要为我们介绍了以下几种方法。

随后,Cody 以 DNS Tunnel 为例进行了具体讲解。 攻击者注册一个域名evil.me,将该域名的NS指向由自己控制的一台具有公网IP的服务器。公网NS服务器上部署DNS隧道服务端,内网机器部署DNS隧洞客户端,二者通过DNS请求与响应机制,建立通信信道。攻击者窃取的敏感数据通过编码加密到DNS请求域名中发送,域名解析请求到达攻击者控制的NS,即可解密得到数据。 当然,DNS Tunnel 攻击也存在信标,如奇形怪状不规则的文件名等。 我们对网络流量中的协议数据进行分析,必然可以总结出各种不同类型的信标。将信标应用到多种手段中进行检测,再将信标转化为特征,特征组合为行为,行为再融入到事件中,我们进行分析检测的场景就形成了。

用户的不确定性导致的安全问题

|