信息来源:E安全

2017年7月7日,Apache Struts发布最新的安全公告,漏洞编号为S2-048,该漏洞存在Struts2的Struts1一个Showcase插件Action Message类中,通过构建不可信的输入实现远程命令攻击,存在安全风险。

具体详情如下:

漏洞编号:

CVE-2017-9791

漏洞作者:

icez@斗象科技(ic3z@qq.com)

漏洞名称:

Struts(S2-048)远程命令执行漏洞

官方评级:

高危

漏洞描述:

Showcase插件ActionMessage类中,通过构建不可信的输入实现远程命令攻击,存在安全风险。

漏洞利用条件和方式:

远程利用

漏洞影响范围:

Struts 2.3.x

版本检测:

自查Struts框架版本

查看 struts.jar/META-INF/MANIFEST.MF

再查看 Implementation-Version

看后面的数字..

漏洞自查:

用户可通过以下方法进行漏洞自查:

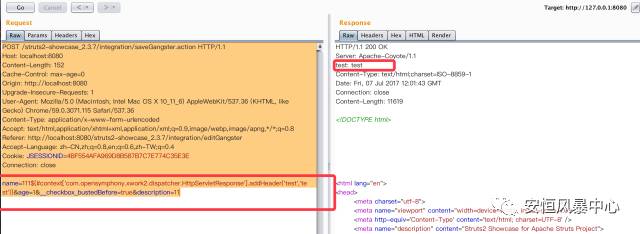

在请求参数中加入如下代码

${#context['com.opensymphony.xwork2.dispatcher.HttpServletResponse'].addHeader('test','test')}

如在Response Header中出现test:test字段,则表示存在漏洞。

漏洞修复建议(或缓解措施):

|

1

|

messages.add("msg", new ActionMessage("struts1.gangsterAdded", gform.getName()));

|

|

1

|

messages.add("msg", new ActionMessage("Gangster " + gform.getName() + " was added"));

|

信息来源:

https://cwiki.apache.org/confluence/display/WW/S2-048

综合整理自斗象科技、阿里云、安全客、安恒信息风暴中心