聚铭综合日志分析系统对《网络安全法》以及《信息系统安全等级保护基本要求》第三级基本要求中网络安全、主机安全、应用安全的解决方案

一、法规及要求:

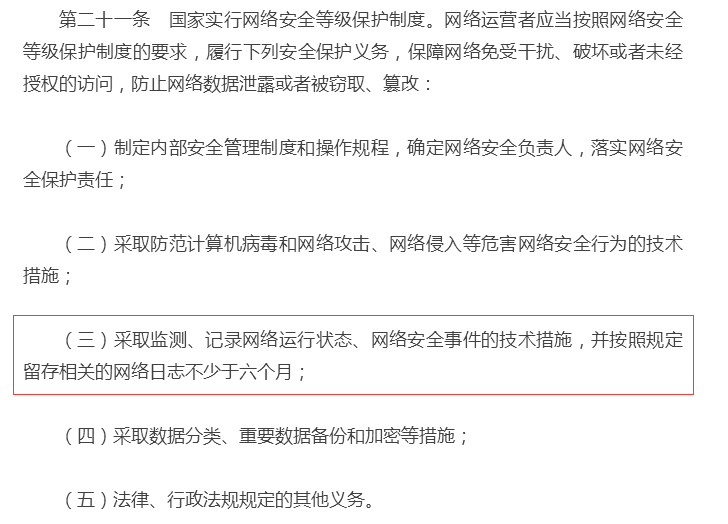

1.1 《网络安全法》

1.2 《信息系统安全等级保护基本要求》第三级基本要求

● 网络安全:

● 主机安全:

● 应用安全:

二、聚铭网络综合日志分析系统解决方案

2.1 聚铭综合日志审计系统对《网络安全法》第二十一条三小条的解决方案

(三)采取监测、记录网络运行状态、网络安全事件的技术措施,并按照规定留存相关的网络日志不少于六个月;

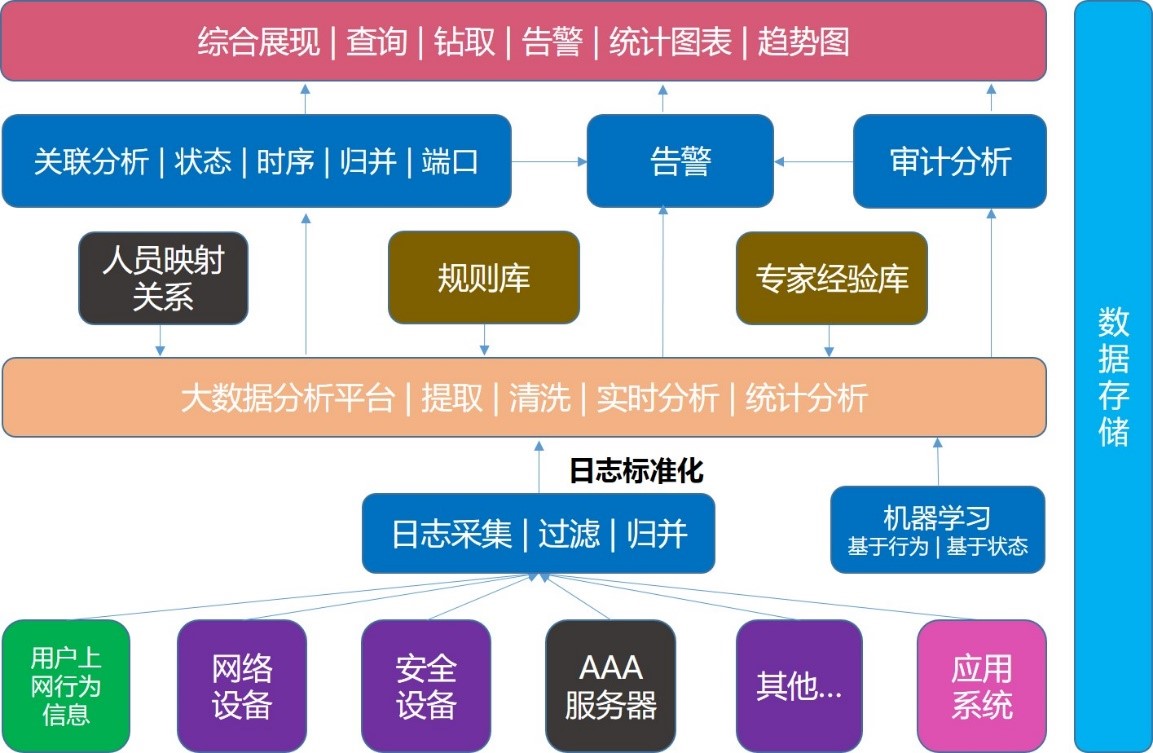

系统通过集中采集各类系统中的安全事件(如网络攻击、防病毒等)、用户访问记录、系统运行日志等各类信息,经过标准化、过滤、归并和告警分析等处理后,以统一格式的日志形式进行集中存储和管理。仅通过简洁的实时监控界面,用户即可实时获知异常安全事件和分析违规情况,系统也提供了强大的安全异常问题分析追溯功能。

系统内所有采集的日志留存期限6个月以上,无法删除或者修改。

2.2 聚铭综合日志审计系统对《信息系统安全等级保护基本要求》第三级基本要求安全审计的解决方案:

2.2.1 网络安全

a) 应对网络系统中的网络设备运行状况、网络流量、用户行为等进行日志记录;

日志分析系统收集网络设备的系统日志进行日志分析、审计,对用户行为等进行记录。

原始日志:

CTFJ550a: NetScreen device_id=CTFJ550a

[Root]system-notification-00018: Destination address 172.16.72.249/32 was added

to policy ID 3138 by admin admin via NSRP Peer . (2015-01-08 10:41:27)

采集并标准化后的安全事件:

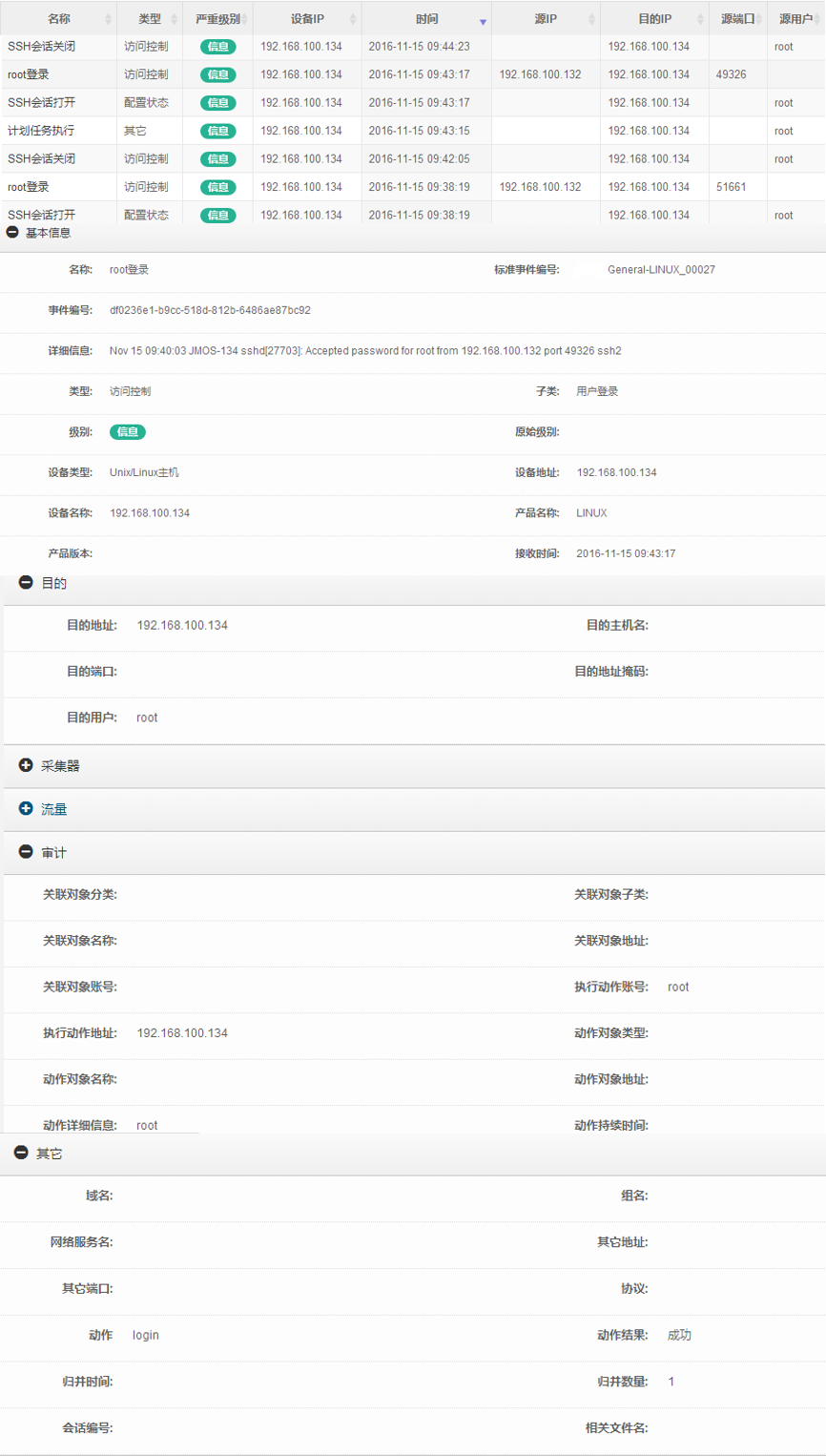

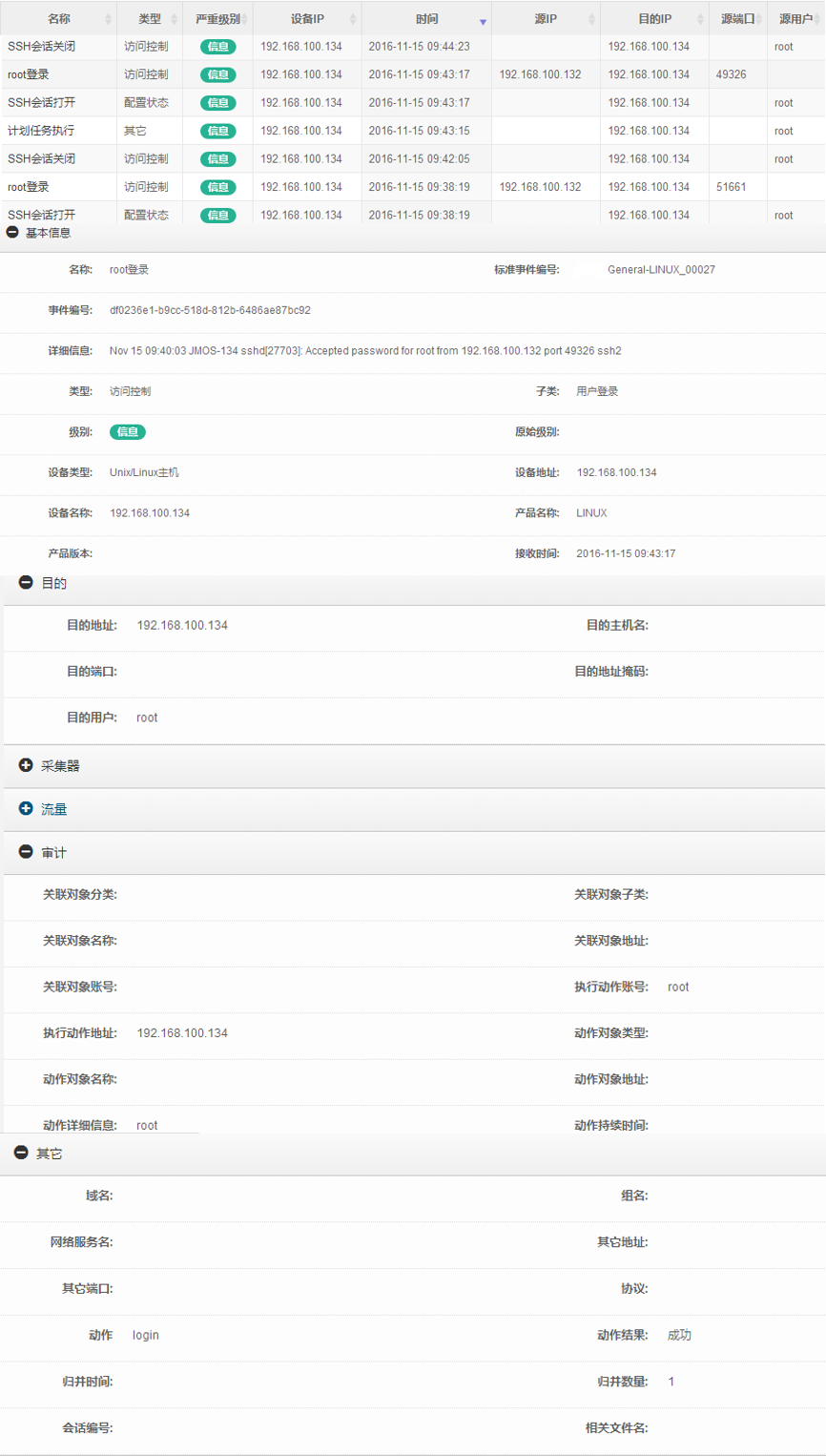

b) 审计记录应包括事件的日期和时间、用户、事件类型、事件是否成功及其他与审计相关的信息。

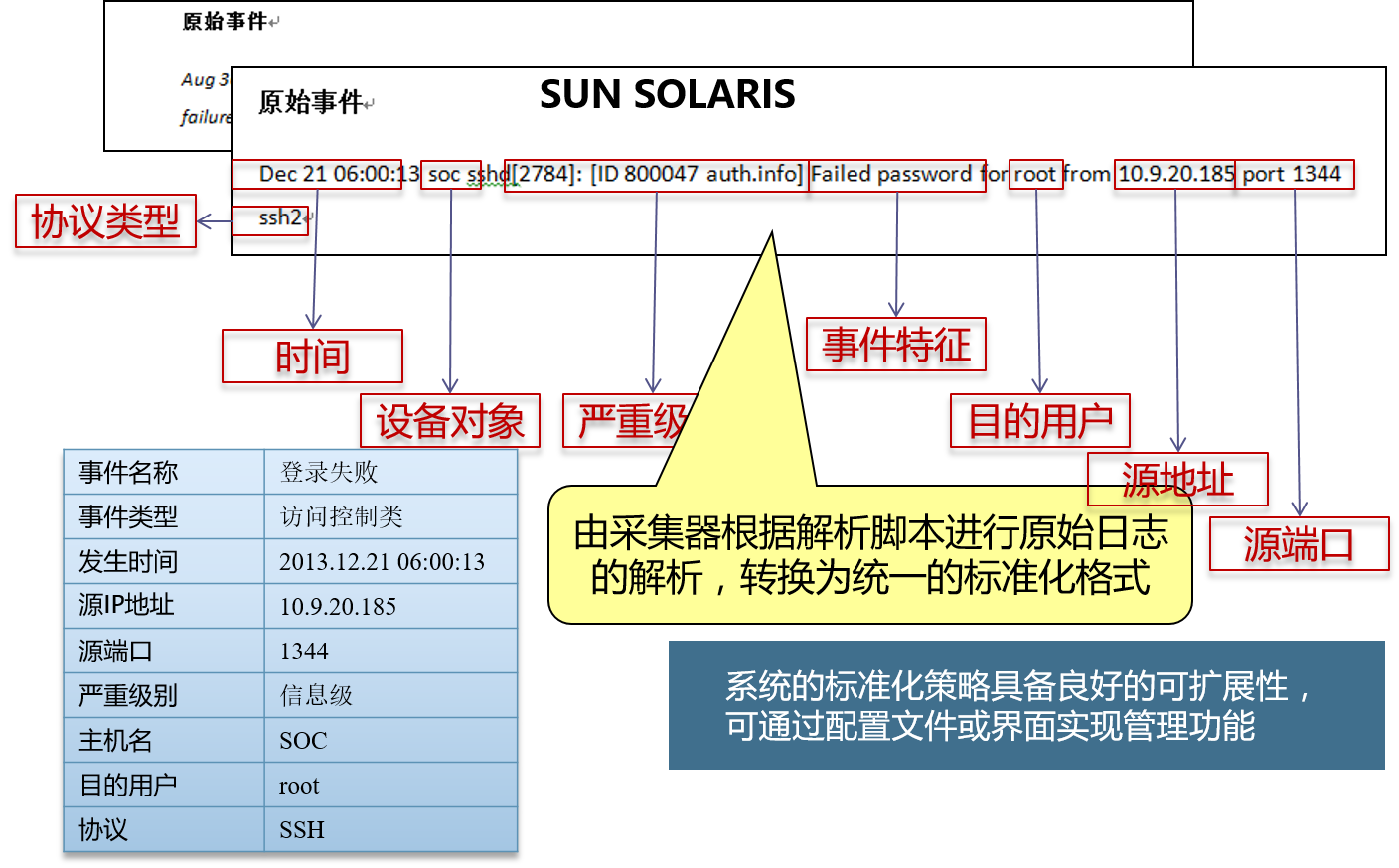

日志分析系统收集到设备日志后,对日志进行标准化,记录日志的日期和时间、源用户、目的用户、事件类型、结果、源地址、源端口、目的地址、目的端口等相关信息。

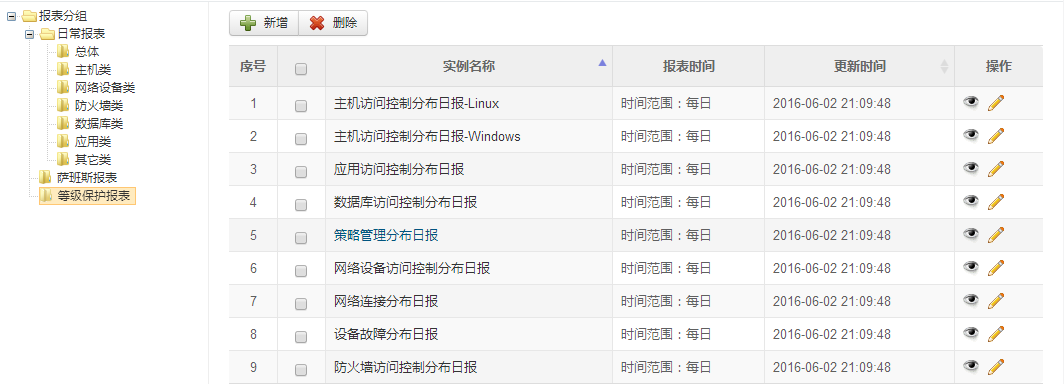

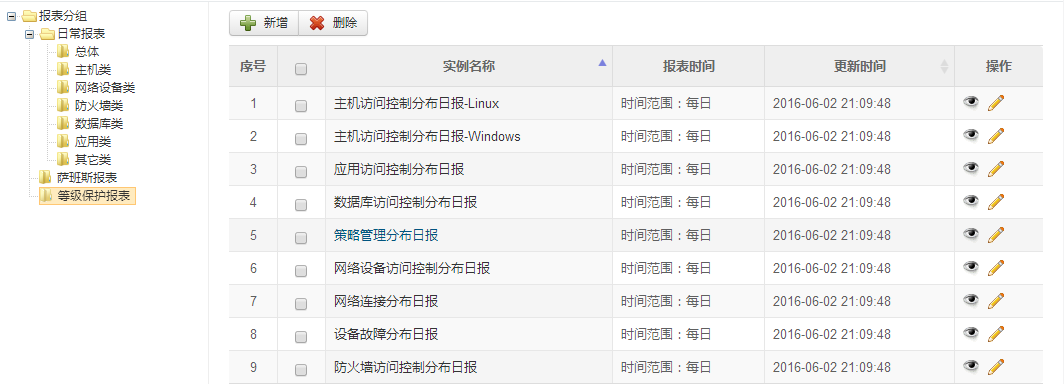

c) 应能够根据记录数据进行分析,并生成审计报表;

对标准化后的日志,进行关联、统计分析后,形成不同维度的审计报表,如:网络设备日志分布报表、网络设备访问控制报表、网络连接分布报表等等。

d) 安全审计应可以对特定事件,提供指定方式的实时报警

系统内置告警规则、同时支持图形化自定义告警规则配置,当匹配规则的事件发生时,实时 报警,响应方式包括:邮件、转发 外系统、执行程序等,也可以通过定制支持短信通知。

e) 应对审计记录进行保护,避免受到未预期的删除、修改或覆盖等。

系统对日志留存指定时间,如6个月;日志分析系统严格控制,进程无法非法结束。

2.2.2 主机安全

a) 审计范围应覆盖到服务器和重要客户端上的每个操作系统用户和数据库用户;

日志分析系统收集各类主机终端、客户端、服务器、防病毒软件等设备的系统日志、用户日志。

b) 审计内容应包括重要用户行为、系统资源的异常使用和重要系统命令的使用等系统内重要的安全相关事件;

如:

1、Windows的系统日志、安全日志、用户日志

2、Liunx、AIX、HP-UX的系统日志、安全日志、用户日志、系统命令等

3、数据库的审计日志

4、防病毒软件的系统日志

c) 审计记录应包括事件的日期、时间、类型、主体标识、客体标识和结果等;

d) 应能够根据记录数据进行分析,并生成审计报表;

对标准化后的日志,进行关联、统计分析后,形成不同维度的审计报表,如:主机日志分布报表、主机访问控制报表、等等。

e) 安全审计应可以对特定事件,提供指定方式的实时报警

日志分析系统内置告警规则、同时支持图形化自定义告警规则配置,当匹配规则的事件发生时,实时报警,响应方式包括:邮件、转发外系统、执行程序等,也可以通过定制支持短信通知。

f) 应保护审计进程,避免受到未预期的中断

日志分析系统严格控制,进程无法非法结束。

g) 审计记录应受到保护避免受到未预期的删除、修改或覆盖等

日志分析系统对日志留存指定时间,如6个月,日志分析系统严格控制权限,已记录的日志无法修改、删除。

2.2.3 应用安全

a) 安全审计应覆盖到应用系统的每个用户;

日志分析系统采集应用系统的访问日志,根据日志内容,记录每个用户的操作行为。

b) 安全审计应记录应用系统重要的安全相关事件,包括重要用户行为、系统资源的异常使用和重要系统功能的执行等;

日志分析系统采集并记录应用系统重要的安全事件、访问日志里包含用户行为日志,

系统资源情况需要通过网管系统进行监控。

c) 安全相关事件的记录应包括日期和时间、类型、主体标识、客体标识、事件的结果等;

日志分析系统对采集的应用日志进行标准化,记录日志的日期和时间、源用户、目的用户、事件类型、结果、源地址、源端口、目的地址、目的端口等相关信息。

d) 安全审计应可以根据记录数据进行分析,并生成审计报表;

对标准化后的日志,进行关联、统计分析后,形成不同维度的审计报表,如:应用类日志分布报表、应用类访问控制报表等等。

e) 安全审计应可以对特定事件,提供指定方式的实时报警;

系统内置告警规则、同时支持图形化自定义告警规则配置,当匹配规则的事件发生时,实时报警,响应方式包括:邮件、转发外系统、执行程序等,也可以通过定制支持短信通知。

f) 审计进程应受到保护避免受到未预期的中断;

日志分析系统严格控制,进程无法非法结束。

g) 审计记录应受到保护避免受到未预期的删除、修改或覆盖等。

系统对日志留存指定时间,如6个月,日志分析系统严格控制权限,已记录的日志无法修改、删除。

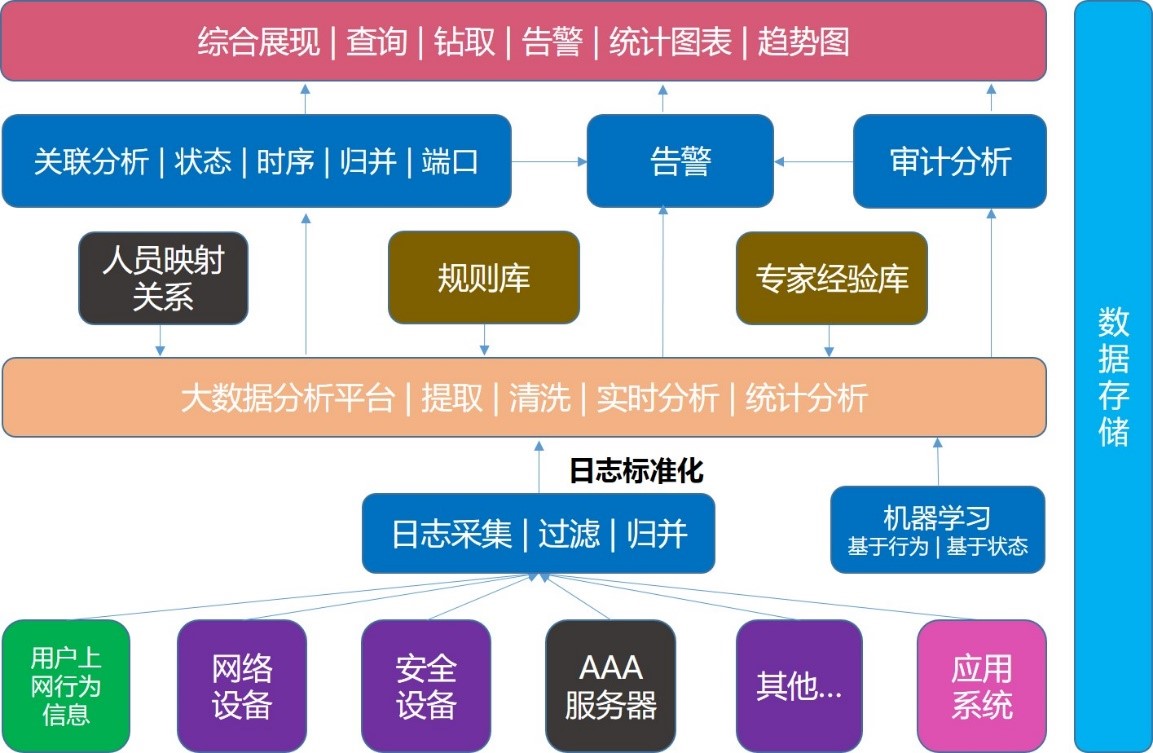

三、聚铭综合日志分析系统产品介绍

3.1 系统架构

系统采用elastic、solrcloud、hadoop等大数据技术设计,支持集群方式部署,存储集群高可用,可以无限扩展存储节点,扩展存储空间,容灾能力强、具备自动发现集群设备、无需停机。

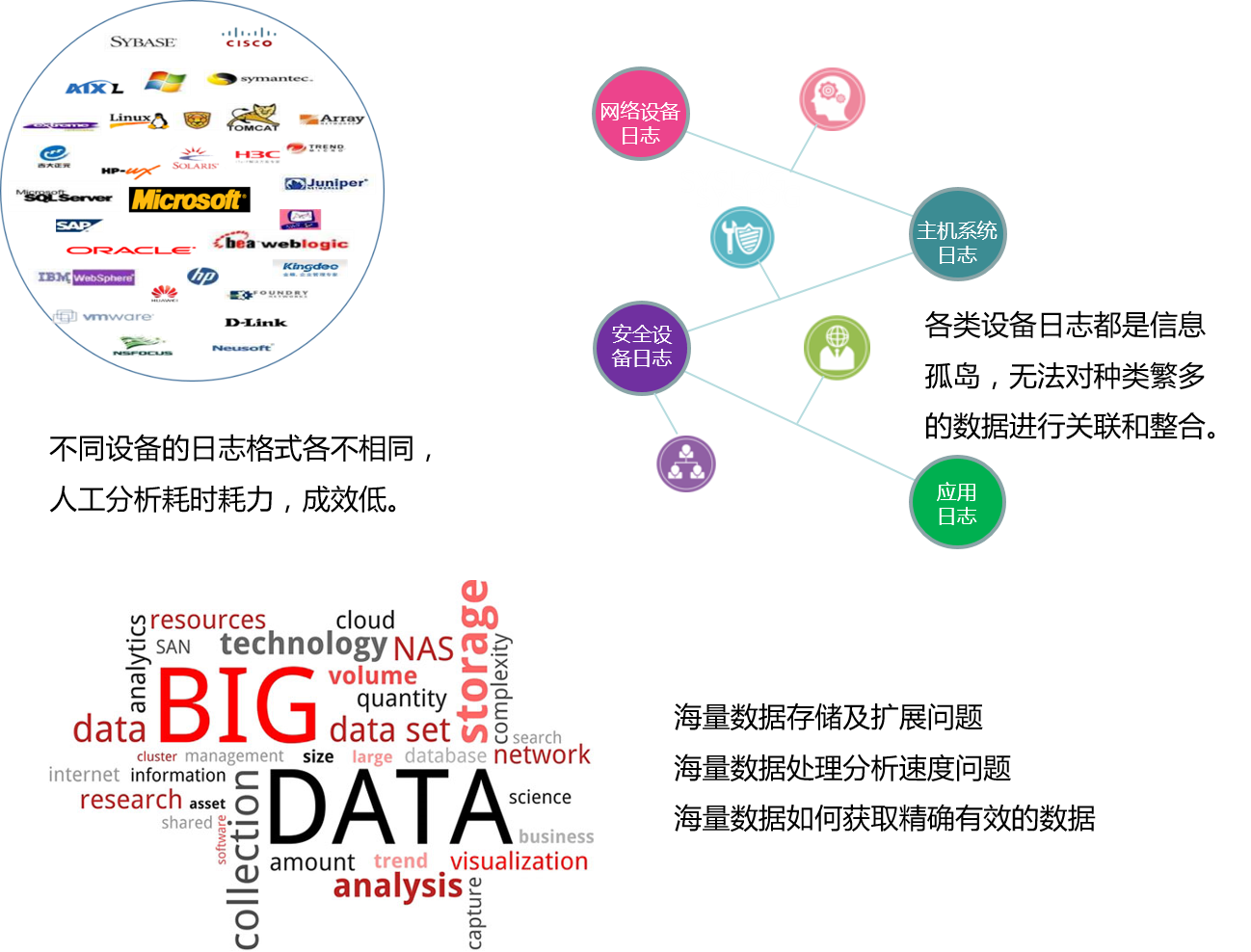

3.2 解决问题

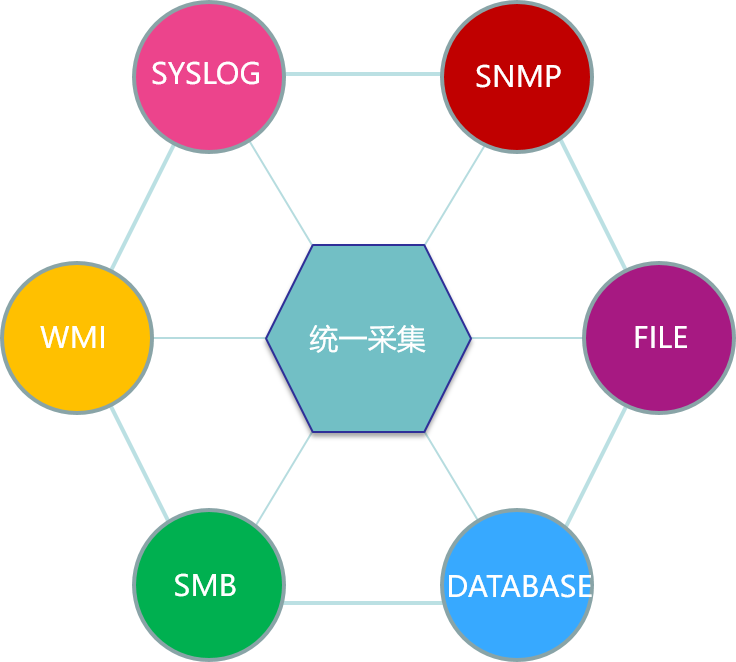

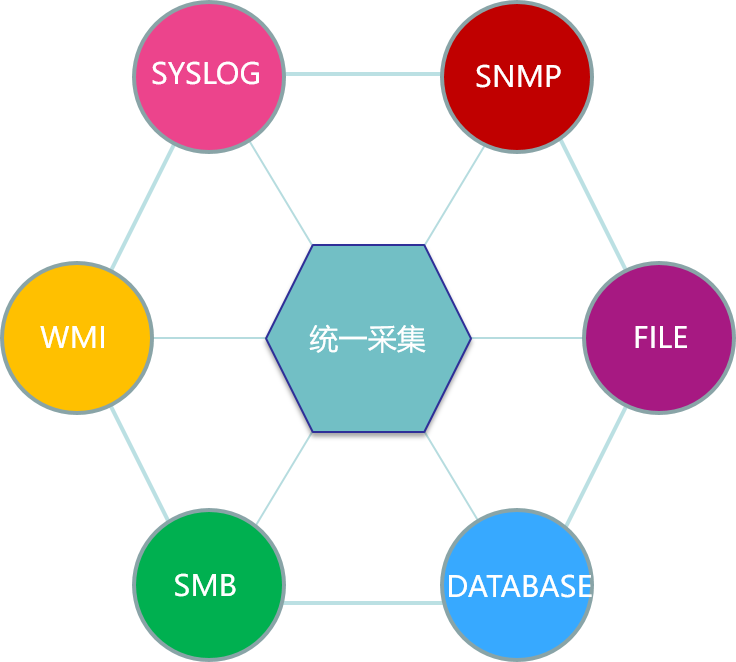

3.3 多样的采集方式,支持各类主流设备

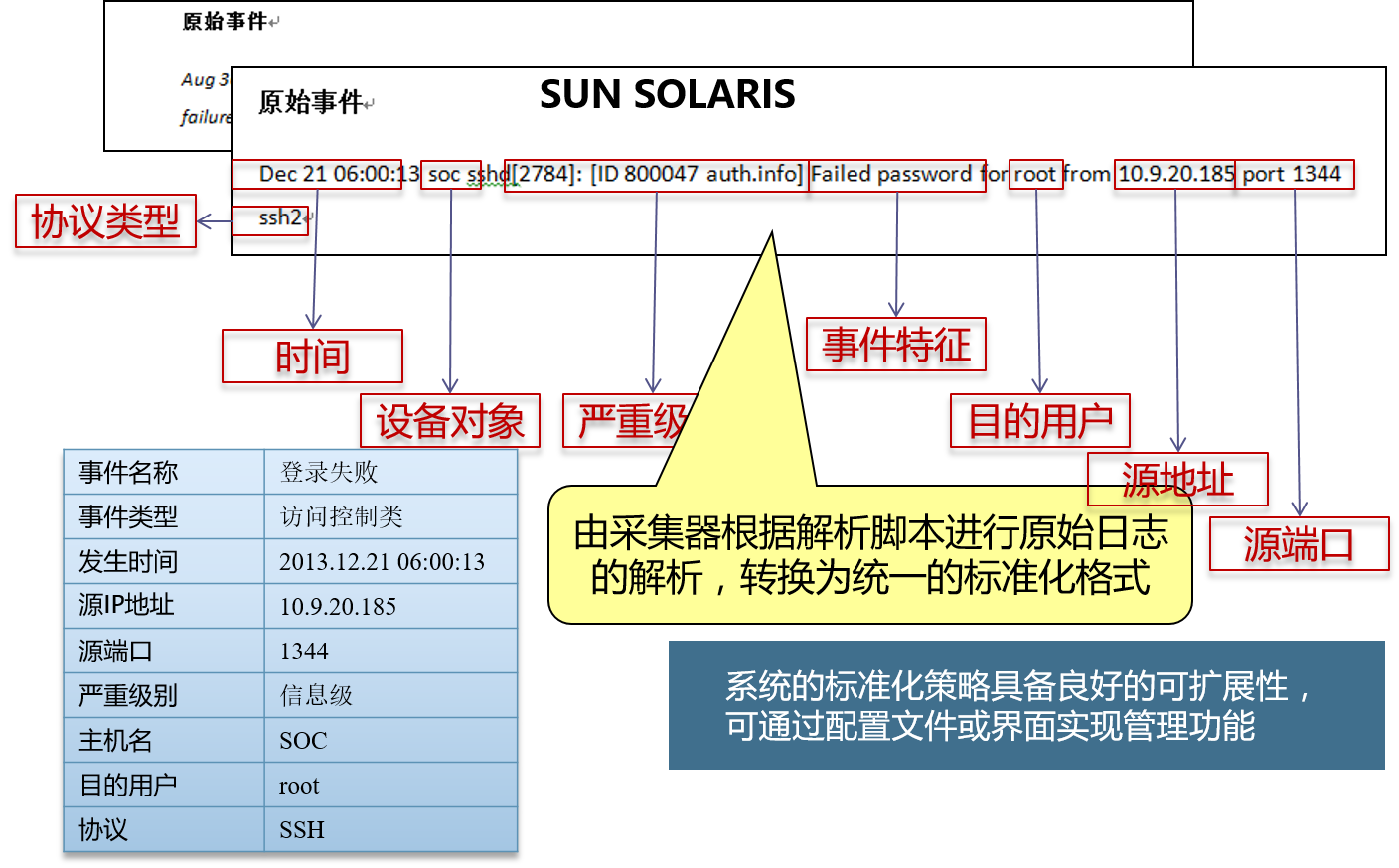

3.4 格式统一标准、清晰易懂

3.5 关联分析

系统不仅支持以预定义规则的方式进行关联分析,还支持基于模式发现方式的关联;系统不仅支持短时间内的序列关联,还支持长时间的关联(最长可达30天)

● 关联场景:基于统计和基于关联

基于统计包含:平均统计、方差统计,支持按天、按周统计,智能机器学习。

基于关联包含:状态关联、时序关联、归并关联、筛选关联、端口关联。

● 多维度关联:

支持事件与基线关联分析、事件与漏洞关联分析、事件与事件关联分析。

3.6 审计分析

审计能够方便的自定义审计人员、行为对象、审计类型、审计策略等基本配置;并能够自定义审计策略模板,系统内置了大量审计策略模板,涵盖了常见的、对企业非常实用的审计策略模板,如主机、防火墙、数据库、萨班斯审计策略模板等。

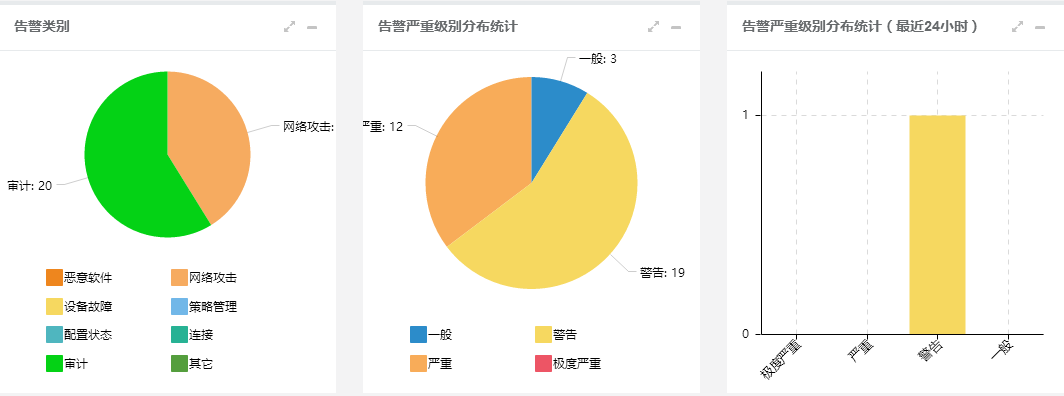

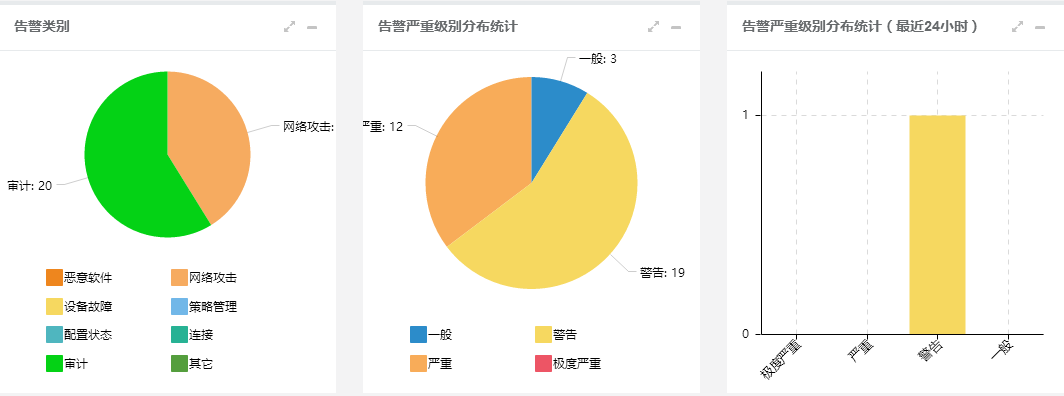

3.7 实时告警

系统内置告警规则、同时支持图形化自定义告警规则配置,当匹配规则的事件发生时,实时报警,响应方式包括:邮件、转发外系统、执行程序等,也可以通过定制支持短信通知。

3.8 安全可视化

内置了全球IP归属信息,能够对接收的安全事件日志中的IP地址进行实时的解读分析,告知安全事件相关的IP属的组织、国家及地理位置等信息。这为用户发现、分析、追溯异常安全事件提供了重要的的信息依据,能够大大提升企业对异常安全事件分析、处置效率

3.9 审计与报表

系统支持自定义审计对象、审计策略,从而满足不同行业用户日志分析、审计合规的需求。系统内置了各类实用的安全审计模板,如等级保护、萨班斯(SOX)、资产常见分类模板等,方便了用户直接使用或参考定制。系统能够自动定期将各类安全事件及审计情况的报告以报表发送的方式告知相关人员。

联系我们:

主页:www.juminfo.com

全国服务热线:400-1158-400

产品支持:support@juminfo.com