【一周安全资讯0127】IDC:2024年中国未来信任市场十大预测;谷歌容器云曝“严重风险”,上千Kubernetes集群或暴露 |

| 来源:聚铭网络 发布时间:2024-01-27 浏览次数: |

要闻速览 1、IDC:2024年中国未来信任市场十大预测 2、金融监管总局:加强网络安全和数据安全风险监管 3、谷歌容器云曝“严重风险”:上千Kubernetes集群或暴露 4、以色列最大移动运营商 Pelephone遭遇重创,加沙地区全面断网 5、北美“水务巨头”遭遇勒索软件攻击,账单支付系统被破坏 6、泰国5500万公民疫苗信息疑遭泄漏 一周政策要闻 IDC:2024年中国未来信任市场十大预测 随着AI和自动化技术的广泛应用,IT建设正朝着更加智能化和高效化的方向发展。IDC预测,到2027年,中国IT安全市场的投资规模将达到308.79亿美元,5年年复合增长率高达20.1%。网络安全和数据安全的建设将帮助企业不断完善信任体系,进而推动中国信任社会的持续发展。 近日,知名国际数据公司IDC发布了《2022年中国未来数字化基础架构十大预测》,对2022-2026年,中国数字化基础架构进行预测,希望借此为企业在未来构建IT基础架构提供参考。 具体预测内容如下: 预测一:Gen AI自动化安全运营中心 到2025年,中国40%的2000强企业将在其安全运营中心(SOC)中基于第一方数据部署GenAI,以便对高级分析师进行检测和响应,同时解决幻觉、偏见、隐私等问题并强化学习。 预测二:Gen AI伪装攻击 到2027年,黑产将利用GenAI形成新的和更精准的伪装来进行网络攻击,这将推动45%的大中型组织采用身份检测和响应解决方案。 预测三:“深度伪造”管控立法 到2026年,中国将有20%的行业规范纳入对“深度伪造”技术使用进行限制和管理的条款,这些“深度伪造”技术包含AI生成的视频、语音和使用肖像生成的图片等。 预测四:AI增强隐私保护 到2027年,40%的中国组织将利用AI,通过使用数据匿名化、加密、异常检测和隐私保护机器学习技术(如差分隐私)来增强隐私数据的安全性。 预测五:针对Gen AI环境的DLP 到2026年底,中国80%的大型组织将在GenAI环境中部署DLP,以防止侵犯隐私和数据泄露。 预测六:数字主权 到2025年,中国50%的2000强企业需要证明其对数据的处理、存储、分类和管理符合当地数字主权相关的法律法规。 预测七:AI风险/合规 到2027年,中国45%的企业将利用基于AI的风险与合规解决方案,持续实时监控数据,以预测内部或第三方关联的违规行为。 预测八:网络空间风险量化 到2027年,中国40%的企业将使用量化模型为网络风险进行金额量化。企业将寻找网络风险量化供应商,以计算其遭受攻击的概率和金额损失。 预测九:网络空间风险平台 到2027年,中国30%的企业将使用主动网络安全风险评估平台,该平台可以聚合风险敞口,对网络安全风险进行总体评分和排序,而不是使用单点工具逐一完成。 预测十:AI审查委员会 到2026年,中国55%的2000强企业将成立审查委员会,对AI使用的道德和责任进行管理监督。

信息来源:IDC咨询https://www.idc.com/getdoc.jsp?containerId=prCHC51814724

金融监管总局:加强网络安全和数据安全风险监管

1月25日,在国务院新闻办举行的金融服务经济社会高质量发展新闻发布会上,国家金融监督管理总局新闻发言人、统计与风险监测司负责人刘志清表示,在金融机构和监管部门的共同努力下,金融行业数字化转型进程不断加快,服务实体经济质效也显著提高。金融监管总局将持续加强监管引领,多措并举做好数字金融这篇大文章,引导金融机构提升服务质效,全面加强风险管理。 一是持续推动银行业保险业数字化转型,开展数字化转型评估工作,并把它纳入到银行保险机构信息科技监管评级中,引导金融机构加强顶层设计和统筹规划,科学制定发展战略,加大资源要素投入,实现经营管理和服务的变革。 二是增强数字赋能成效,充分调动金融机构积极性和主动性,不断优化数字金融产品和服务,做好科技创新、先进制造、绿色发展和中小微企业重点领域的金融支持,有效降低企业融资成本。同时积极拓展互联网、移动终端等服务渠道,通过数字手段触达的传统金融服务难以覆盖的客群,持续提高金融服务的普惠性可获得性。 三是提升行业风险防控能力,推动银行业保险机构将数字化风控工具嵌入业务流程,充分用数字化能力,提高风险管理和内控的合规水平。 四是加强网络安全和数据安全风险监管,推动银行保险机构提高网络安全风险的日常监测和应急处置能力,有效保护数据安全和客户的信息,强化数字生态场景下的科技外包风险管理。 五是规范数字创新,守住风险底线。要求银行保险机构建立稳健的业务审批流程,对新产品、新业务、新模式带来的技术和业务逻辑变化进行评估,确保新技术投产运用的审慎性和合规性,牢牢守住数字化转型过程中的风险底线。 信息来源:澎湃新闻https://baijiahao.baidu.com/s?id=1789050745184207271&wfr=spider&for=pc

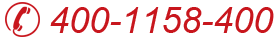

业内新闻速览 谷歌容器云曝“严重风险”:上千Kubernetes集群或暴露 安全内参1月25日消息,谷歌刚刚修复了一个影响重要云服务的漏洞。此前研究人员发现,多家组织(包括一家上市公司)的系统容易受到该漏洞影响。 该问题影响了谷歌Kubernetes引擎(GKE),这是一种用于部署、扩展和管理应用程序“容器化”的系统。GKE是谷歌针对Kubernetes开源项目的商用服务,广泛用于医疗保健、教育、零售和金融服务,以及数据处理和人工智能与机器学习操作。 云安全厂商Orca Security的研究人员解释说,他们在GKE中发现了一个问题,“可以让攻击者使用任何有效的谷歌帐号,接管配置错误的Kubernetes集群,这可能导致严重的安全事件,如加密挖矿、拒绝服务和敏感数据窃取。” 该问题主要与权限有关,GKE允许用户使用任何有效的谷歌帐户访问系统。Orca Security表示,“当管理员决定将某个组绑定到权限过大的角色时,会造成重大安全漏洞。”研究人员将此漏洞称为Sys:All。 Orca Security表示,经过扫描发现超过1300个集群可能遭到暴露,其中有100多个集群暴露程度极高,可以被广泛访问。

图:攻击者可借此获得大量敏感信息 他们指出,“Kubernetes将其托管的容器化应用程序,与各种不同类型的关键数据资产连接在一起,如数据库、代码存储库和其他第三方供应商,这使得它成为恶意行为者手中的毁灭性工具。”容器化,是指开发人员将应用程序的代码与运行在任何计算基础设施上所需的一切(如文件和库)捆绑在一起,从而灵活地构建和部署软件。客户资产大门洞开Orca Security表示,至少有一个受影响的集群属于一家纳斯达克上市公司,暴露信息给黑客提供了访问AWS网络服务凭证的权限,得以更深入地访问该公司的系统和数据。研究人员说,“恶意行为者有可能访问这些系统,提取或操纵敏感数据,干扰服务,甚至更进一步进入网络。”Orca Security表示,他们向该公司报告了这个问题,并与之合作解决了这些漏洞,其中包括收紧权限、保护暴露的云储存桶等。研究人员同时向其他多家易受漏洞影响的企业报告了这个问题,并指出,所有组织“应该始终在身份和访问领域追求细粒度,避免给不需要的实体赋予过多的访问权限。”Orca Security还向谷歌报告了这个问题。谷歌认识到问题的严重性,并“积极采取预防措施、发布客户通知,还将继续采取行动确保客户安全。”一位谷歌发言人表示,他们与Orca Security合作解决该漏洞。发言人指出,谷歌还在上周发布了一份安全公告,“针对有限数量的受影响GKE用户,详细说明了他们应采取的步骤,以保护自己免受任何意外授权的伤害。” 谷歌还向一些客户直接发送了这份公告。谷歌在1月19日发布的建议中说道,“我们已经确定了几个群集,用户已经授予Kubernetes权限给system:authenticated组,其中包括所有具有谷歌帐户的用户。我们不建议进行这些类型的绑定,因为它们违反了最小权限原则,向过多用户群体授予了访问权限。”Orca Security指出,谷歌认为这是“可以预期的问题”,因为最终这是一种用户可以预防的分配权限漏洞。客户有责任配置其访问控制。研究人员认同谷歌的评估,即组织“有责任以没有安全风险和漏洞的方式部署资产和权限。”消息来源:安全内参https://www.secrss.com/articles/63201

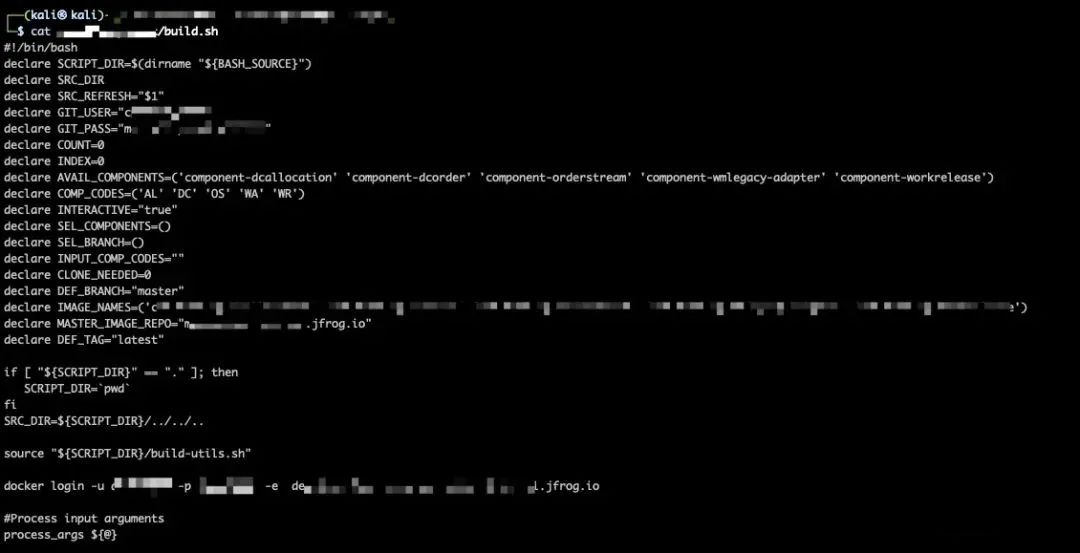

以色列最大移动运营商 Pelephone遭遇重创,加沙地区全面断网 一天之内,双方都失去了沟通的资源。 以色列最大移动运营商 Pelephone 的工作受到黑客活动分子的干扰,加沙仍然完全缺乏互联网。据 监控全球互联网的非营利组织 NetBlocks 称,Pelephone 网络于 1 月 23 日发生中断。“匿名苏丹”组织声称对其 Telegram 频道的袭击负责。 Pelephone 是以色列领先且历史最悠久的电信公司之一,拥有约 200 万用户。NetBlocks 援引用户报告,证实了 Pelephone 网络中断。

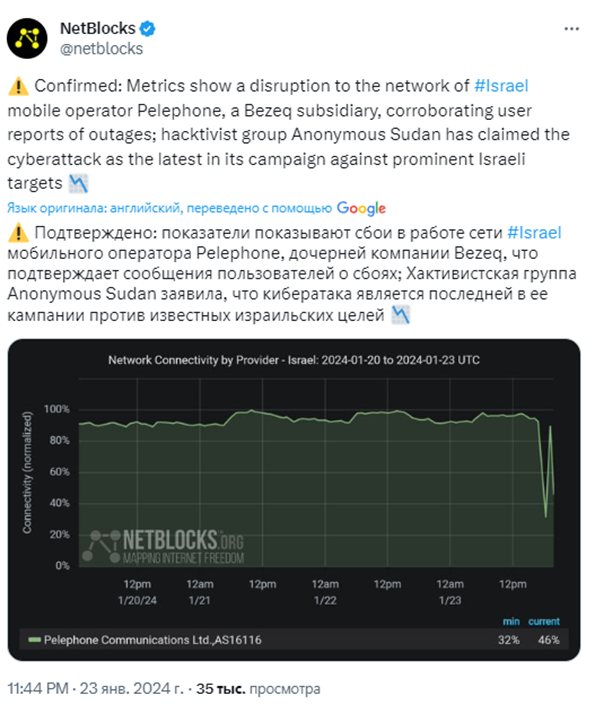

图:NetBlocks 发布有关 Pelephone 网络关闭的帖子 匿名苏丹组织声称对以色列最大的移动运营商和电信公司之一的基础设施造成了“毁灭性打击”。

图:匿名苏丹关于 Pelephone 袭击事件的帖子

匿名苏丹还表示,愿意为 Pelephone 网络整体健康造成的任何损害承担责任。 “附带损害将相当大,因为它托管着许多关键系统,包括 SCADA 和其他基于基础设施的端点,以及依赖 Pelephone 基础设施的公司,”匿名苏丹指出。 该组织发誓要继续对以色列发动袭击。与此同时,加沙仍然几乎完全无法接入互联网。据 NetBlocks 报道,自 1 月 22 日以来,加沙一直处于电信中断状态。该事件可能会严重限制大多数居民的沟通能力。 消息来源:安全客https://www.anquanke.com/post/id/292904

北美“水务巨头”遭遇勒索软件攻击,账单支付系统被破坏

威立雅公司称,为应对这一事件他们采取了防御措施,包括将目标后端系统和服务器下线,直至恢复。因此,一些客户在使用我们的在线账单支付系统时出现了延迟。目前这些后端系统和服务器现已重新上线,客户的付款不会受到影响。客户不会因延迟付款而受到处罚,也不会因此次服务中断而被收取账单利息。这次攻击并没有中断威立雅的水处理业务或废水处理服务。威立雅北美公司表示:这次攻击事件仅限于我们的内部后台系统,没有证据表明它影响了我们的水处理或废水处理业务。截至目前,该公司发现有少数的个人信息在此次漏洞事件中受到影响,目前正在与第三方取证公司合作,评估此次攻击对其运营和系统的影响程度。威立雅北美公司为大约 550 个社区提供水和废水处理服务,并为大约 100 个工业设施提供工业用水解决方案,每天在美国和加拿大的 416 个设施处理超过 22 亿加仑的水和废水。跨国威立雅集团在全球拥有近 21.3 万名员工,2022 年收入达 429 亿欧元,为约 1.11 亿人提供饮用水,为约 9700 万人提供污水处理服务。同年,威立雅生产了近44太瓦时的能源,并处理了6100万吨废物。 关键水基础设施遭受攻击: 南方水务公司(Southern Water)是一家为英国各地数百万人提供服务的水处理公司,它也是 Black Basta 勒索软件团伙宣称的勒索软件攻击的受害者。该公司表示目前没有证据表明公司的客户关系或财务系统受到影响。另外公司服务没有受到影响,目前运行正常。去年11 月,CISA 警告称有威胁者通过入侵在线暴露的 Unitronics 可编程逻辑控制器 (PLC),入侵了宾夕法尼亚州的一个美国供水设施,但没有危及所服务社区的饮用水安全。去年9月,美国网络安全机构发布了一项针对供水设施等关键基础设施的免费安全扫描计划,以帮助它们发现安全漏洞并确保系统免受此类攻击。近年来,美国水和废水系统 (WWS) 部门的设施多次遭到部署 Ghost、ZuCaNo 和 Makop 勒索软件的多个威胁组织的入侵。在过去二十年中,还发生过其他水务设施被入侵的事件,其中包括 2011 年南休斯顿的一家污水处理厂、2016 年一家软件和硬件设备过时的水务公司、2020 年 8 月南加州 Camrosa 水区以及 2021 年 5 月宾夕法尼亚州的一个水务系统。针对水务部门日益成为网络攻击目标的情况,CISA、联邦调查局(FBI)和美国环保署(EPA)上周发布了一份事件响应指南,旨在帮助水务公司尽可能的降低水务设施遭遇攻击的风险。 消息来源:FREEBUF https://www.freebuf.com/news/390448.html

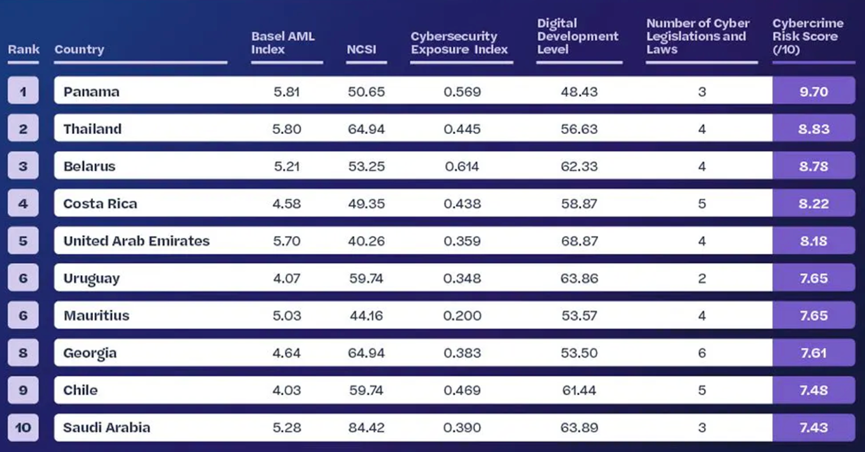

泰国5500万公民疫苗信息疑遭泄漏 2024年1月上旬泄漏的泰国公民信息数量几乎超过了去年全年的总和。 近日,泰国网站9near.org扬言泄漏从疫苗登记记录中获得的5500万泰国公民个人信息。泰国刑事法院紧急发布命令封锁了该网站,并警告任何其他被发现散布“9near.org”泄漏的泰国公民数据的网站也将面临封锁。5500万公民疫苗信息泄漏:根据Resecurity的报告,9near.org网站的运营者名为“9Near–Hacktivist”,他在Breach Forum数据泄漏网站上发布公告,声称已经获取了5500万泰国公民详细个人信息(PII),包括全名、出生日期、身份证号码和电话号码。泰国乡村医生协会表示,这些信息可能源自卫生部免疫中心的数据泄露。泰国是网络犯罪风险最高的国家之一,根据《2023年全球网络犯罪报告》,泰国在“十大网络犯罪风险最高国家”中排名高居第二:

泰国两周数据泄漏超去年全年:但随着2024年的到来,泰国的数字安全态势急剧恶化。仅在2024年1月上旬,网络犯罪论坛上就至少发布了14起泄露泰国公民信息的重大数据泄露事件,几乎超过了去年的泄露记录的年度总量。除9near.org窃取的5500万泰国公民数据外,一个名为Naraka的网络犯罪分子正在暗网传播大量被盗泰国公民个人身份信息和KYC用户信息。据信这些敏感细节来自各种被入侵的(泰国)数字平台。就在元旦庆祝活动前夕,人们发现黑客在Telegram上积极出售被盗泰国公民数据。这些泄露数据包括数量惊人的53.8万条记录,其中包含包括公民身份证号码等详细信息。安全专家指出,由于暗网中存在大量用于KYC用户认证的敏感个人信息,泰国的电子商务、金融科技和政府资源正在成为黑客的重点攻击目标。与2023年相比,1月份泰国发生的网络攻击频率有显著增加,暗网上涉及泰国消费者和企业的数据泄露事件数量不断增加。 消息来源:安全内参 https://www.secrss.com/articles/63110

来源:本安全周报所推送内容由网络收集整理而来,仅用于分享,并不意味着赞同其观点或证实其内容的真实性,部分内容推送时未能与原作者取得联系,若涉及版权问题,烦请原作者联系我们,我们会尽快删除处理,谢谢! |

|

上一篇:2024年1月26日聚铭安全速递 |