信息来源:51CTO

ARSTechnica 报道称:约有上万台 Palo Alto Networks 的 GlobalProtect 企业虚拟专用网服务器,受到了 CVE-2021-3064 安全漏洞的影响。然而为了修复这个评级 9.8 / 10 的高危漏洞,Randori 也苦等了 12 个月。这家安全公司指出,在最初发现后的大部分时间里,他们一直在私下努力帮助客户努力应对现实世界的威胁。

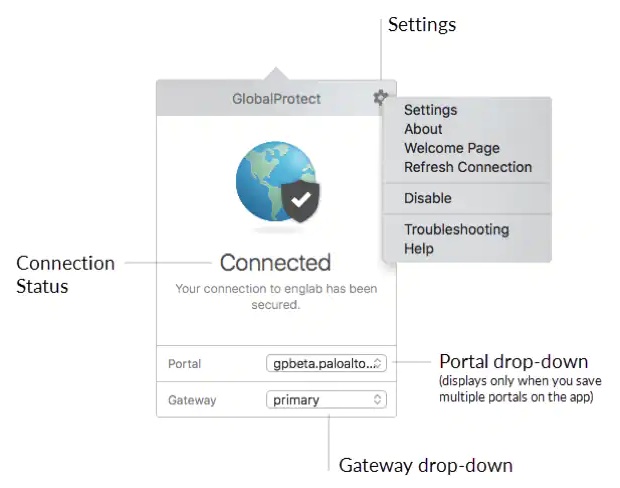

(图自:Palo Alto Networks)

按照通用漏洞披露流程,安全专家更希望厂商尽快修复安全漏洞。至于 CVE-2021-3064 这个缓冲区溢出漏洞,它会在解析堆栈上固定长度位置的用户提供的输入时出现问题。

从 Randori 开发的概念验证方法可知,该漏洞或造成相当大的危害。研究人员在上周三指出:

|

我公司团队能够访问受影响目标 Shell、敏感配置数据、并提取相关凭证。一旦攻击者控制了防火墙,就可以在企业内网肆无忌惮地扩散。

|

由于过去几年,黑客积极利用了来自 Citrix、微软和 Fortinet 等企业的大量防火墙 / 虚拟专用网漏洞,政府已于今年早些时候发出过一份安全警示。

同样遭殃的还有来自 Pulse Secure 和 Sonic Wall 等厂商的产品,以及最新披露的 Palo Alto Networks 的 GlobalProtect 解决方案。

据悉,GlobalProtect 提供了一个管理门户,可锁定网络端点、保护可用网关信息、连接所需的可用证书、控制应用软件的行为、以及分发到 macOS 和 Windows终端的应用。

庆幸的是,CVE-2021-3064 仅影响 PAN-OS 8.1.17 之前版本的 GlobalProtect 虚拟专用网软件。

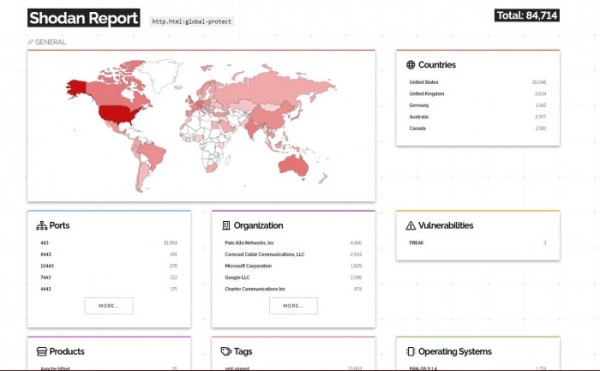

尴尬的是,尽管已经过去了一年,Shodan 数据还是显示有上万台互联网服务器正在运行(早期预估为 70000)。

独立研究员 Kevin Beaumont 表示,其开展的 Shodan 检索表明,所有 GlobalProtect 实例中、约有一半是易受攻击的。

最后,安全专家建议任何使用 Palo Alto Networks 公司 GlobalProtect 平台的组织,都应仔细检查并尽快修补任何易受攻击的服务器。